GNU/Linux, Vuls: tool per la scansione e l’analisi delle vulnerabilità

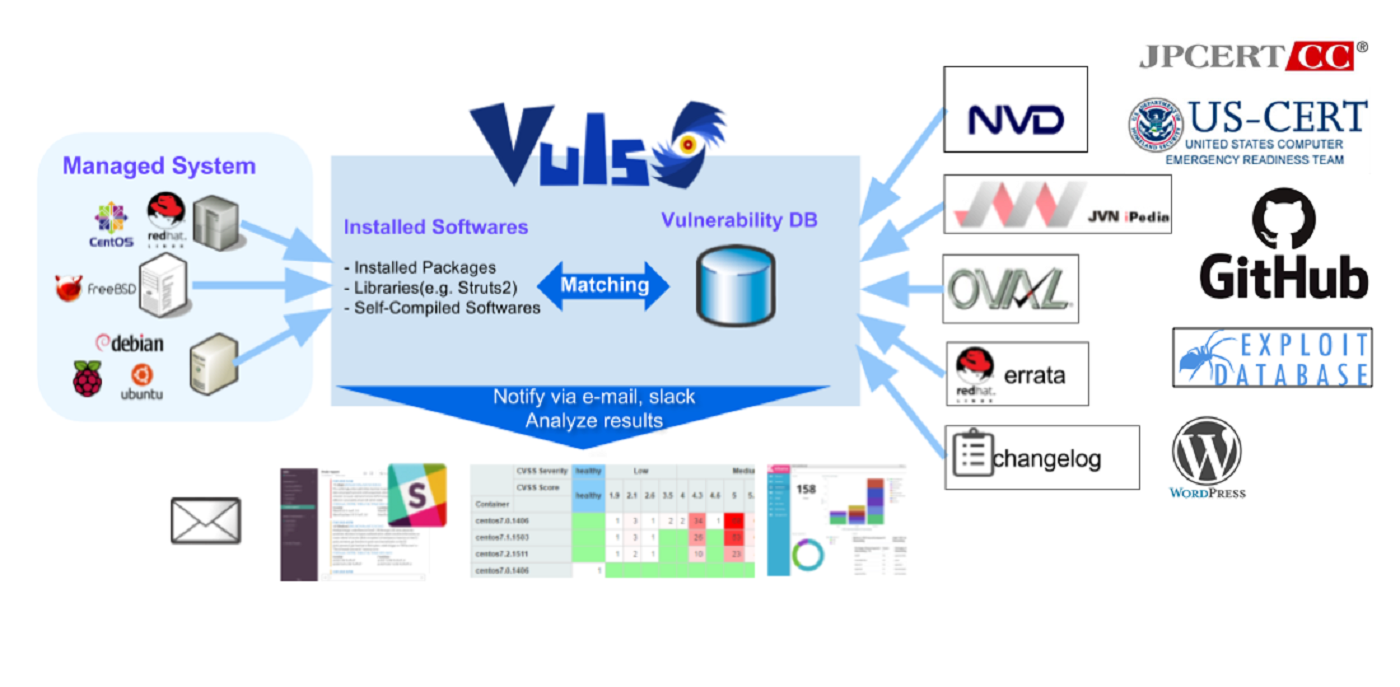

Vuls è un tool open source per sysadmin. Permette, infatti, di automatizzare la scansione delle vulnerabilità presenti in un sistema. È disponibile non solo per le principali distribuzioni GNU/Linux ma anche per FreeBSD. Ecco cos’è e come funziona.

Vuls vulnerability scanner

Tra gli oneri dell’amministratore di sistema, c’è il dover eseguire, quotidianamente, l’analisi delle vulnerabilità della sicurezza e l’aggiornamento del software. Per evitare tempi di inattività in un ambiente di produzione, è prassi comune non utilizzare gli aggiornamenti automatici. Optare per la modalità manuale, tuttavia, comporta un notevole dispendio di energie. Particolarmente complesso risulta l’aggiornarsi frequentemente sulle nuove minacce. Questa operazione, inoltre, va effettuata per tutti i pacchetti installati e su tutti i server gestiti, con lo stesso livello di attenzione.

Vuls, acronimo di vulnerability scanner, è un software pensato appositamente per i sistemi operativi GNU/Linux e BSD. In particolare, le distribuzioni ufficialmente supportate sono:

- Alpine, Ubuntu, Debian, RHEL, Oracle, CentOS, Amazon, SUSE Enterprise, Rasbian;

- FreeBSD;

- Cloud, Docker Container e Docker Image.

Report automatici e database multipli

Il programma automatizza alcune delle procedure di cui vi ho parlato poc’anzi. Si occupa, infatti, di rilevare automaticamente le vulnerabilità. Questa operazione è effettuata non solo per i pacchetti legati al sistema operativo ma, ad esempio, anche per quelli compilati autonomamente.

Consente, poi, di inviare all’amministratore di sistema notifiche circa le eventuali vulnerabilità riscontrate specificando quali sono i server interessati. È anche possibile impostare la generazione regolare di un report, utilizzando tool come CRON.

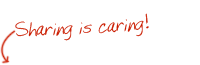

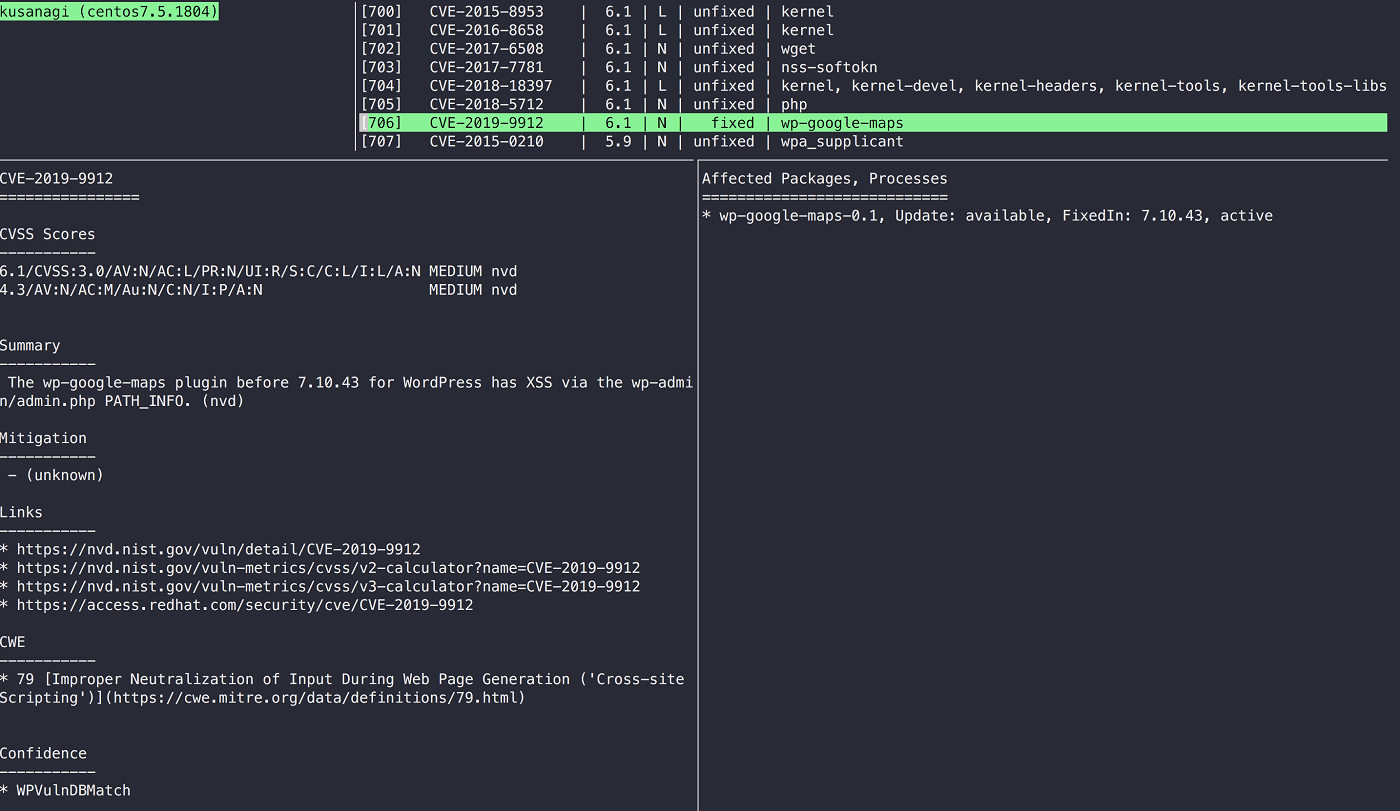

La TUI di Vuls

Il software è dotato sia di una web GUI che di una interfaccia da terminale. In quest’ultima, tra l’altro, è possibile navigare nei report sfruttando le combinazioni di tasti simil Vim. Per quanto riguarda l’analisi delle vulnerabilità, Vuls fa uso di molti database, per garantire una maggiore efficienza dei risultati. Tra i principali:

- NVD, JVN, OVAL;

- RHSA/ALAS/ELSA;

- FreeBSD-SA.

Per semplificare l’apprendimento delle numerose modalità d’uso dello scanner, il team di sviluppo di Vuls ha anche realizzato questo pratico tutorial. Per maggiori informazioni su questo progetto vi rimando alla relativa pagina ufficiale su GitHub.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Fonte: https://www.lffl.org/2020/07/vuls-vulnerability-scanner.html

Se vuoi sostenerci, puoi farlo acquistando qualsiasi cosa dai diversi link di affiliazione che abbiamo nel nostro sito o partendo da qui oppure alcune di queste distribuzioni GNU/Linux che sono disponibili sul nostro negozio online, quelle mancanti possono essere comunque richieste, e su cui trovi anche PC, NAS e il ns ServerOne. Se ti senti generoso, puoi anche donarmi solo 1€ o più se vuoi con PayPal e aiutarmi a continuare a pubblicare più contenuti come questo. Grazie!

Hai dubbi o problemi? Ti aiutiamo noi!

Se vuoi rimanere sempre aggiornato, iscriviti al nostro canale Telegram.Se vuoi ricevere supporto per qualsiasi dubbio o problema, iscriviti alla nostra community Facebook o gruppo Telegram.

Cosa ne pensi? Fateci sapere i vostri pensieri nei commenti qui sotto.

Ti piace quello che leggi? Per favore condividilo con gli altri.