Hanno scoperto una versione russa falsa di Tor che ha rubato bitcoin e Qiwi

Tor è un progetto il cui obiettivo principale è lo sviluppo di una rete di comunicazione distribuita a bassa latenza e sovrapposta a Internet, non rivelando l’identità dei suoi utenti, ovvero il suo indirizzo IP rimane anonimo.

Secondo questo concetto il browser Tor ha guadagnato molta popolarità ed è diventato ampiamente usato in tutte le parti del mondo. Il suo uso è generalmente attribuito ad attività illegali date le sue caratteristiche di consentire l’anonimato.

Sebbene il browser Tor sia offerto agli utenti al fine di offrire una navigazione più sicura e soprattutto di offrire il suo anonimato, alcuni ricercatori di ESET hanno recentemente annunciato di aver scoperto la diffusione di una versione falsa del browser Tor da parte di sconosciuti. Una versione del browser Tor in russo è stata proposta come la versione russa ufficiale del browser stesso, mentre i suoi creatori non avevano nulla a che fare con questa realizzazione.

Il principale ricercatore di malware di ESET, Anton Cherepanov, ha affermato che l’indagine ha identificato 3 portafogli bitcoin utilizzati dagli hacker dal 2017.

“Ogni portafoglio contiene un numero relativamente grande di piccole transazioni; Riteniamo che ciò sia una conferma che questi portafogli sono stati utilizzati dal browser Tor modificato con l’inserimento di un trojan”

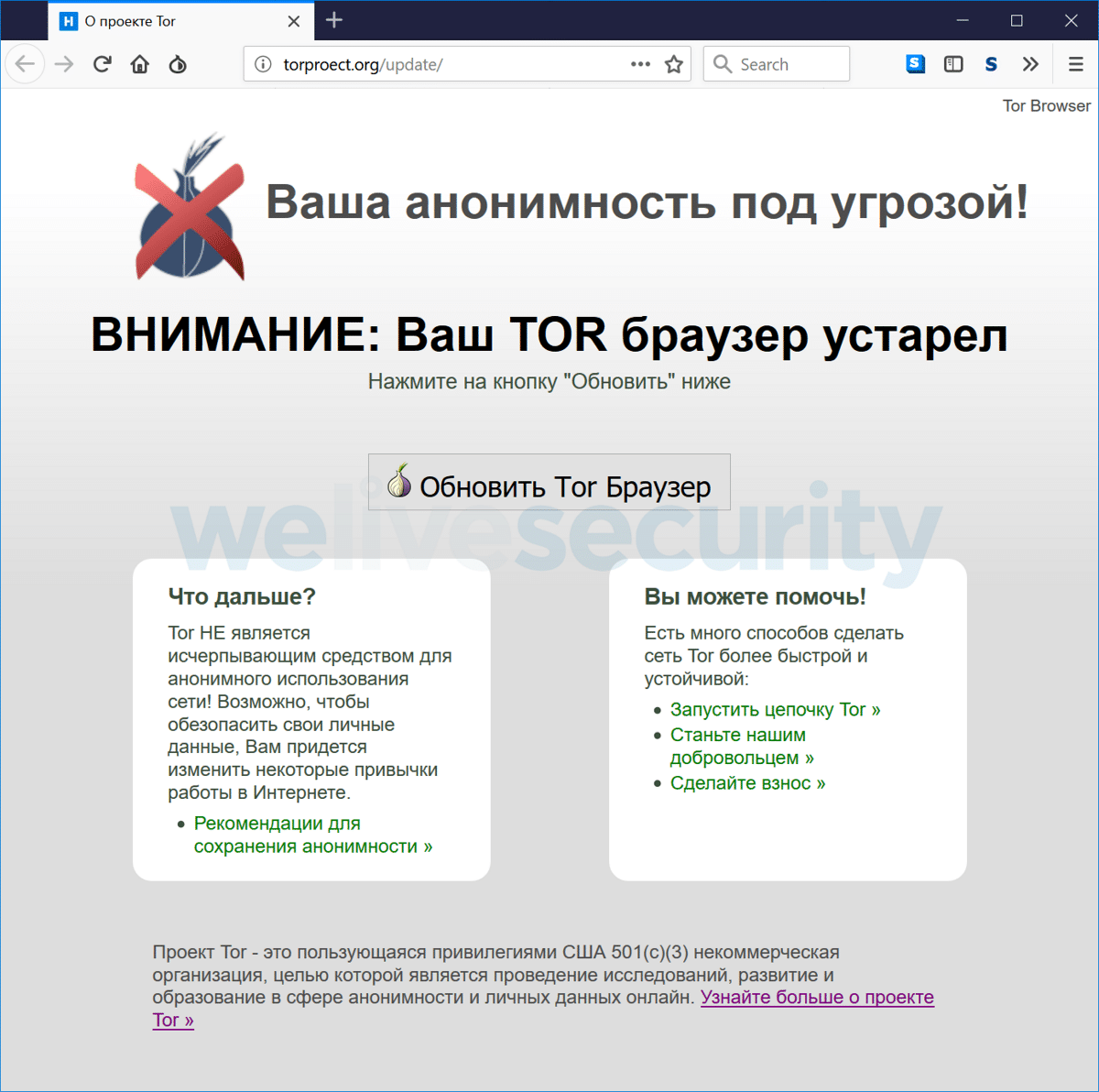

Lo scopo di questa versione modificata di Tor era sostituire i portafogli Bitcoin e QIWI. Per ingannare gli utenti, i creatori della versione modificata hanno registrato i domini tor-browser.org e torproect.org (si differenzia dal sito ufficiale torproJect.org per l’assenza della lettera “J”, che per molti utenti di lingua russa passa inosservata).

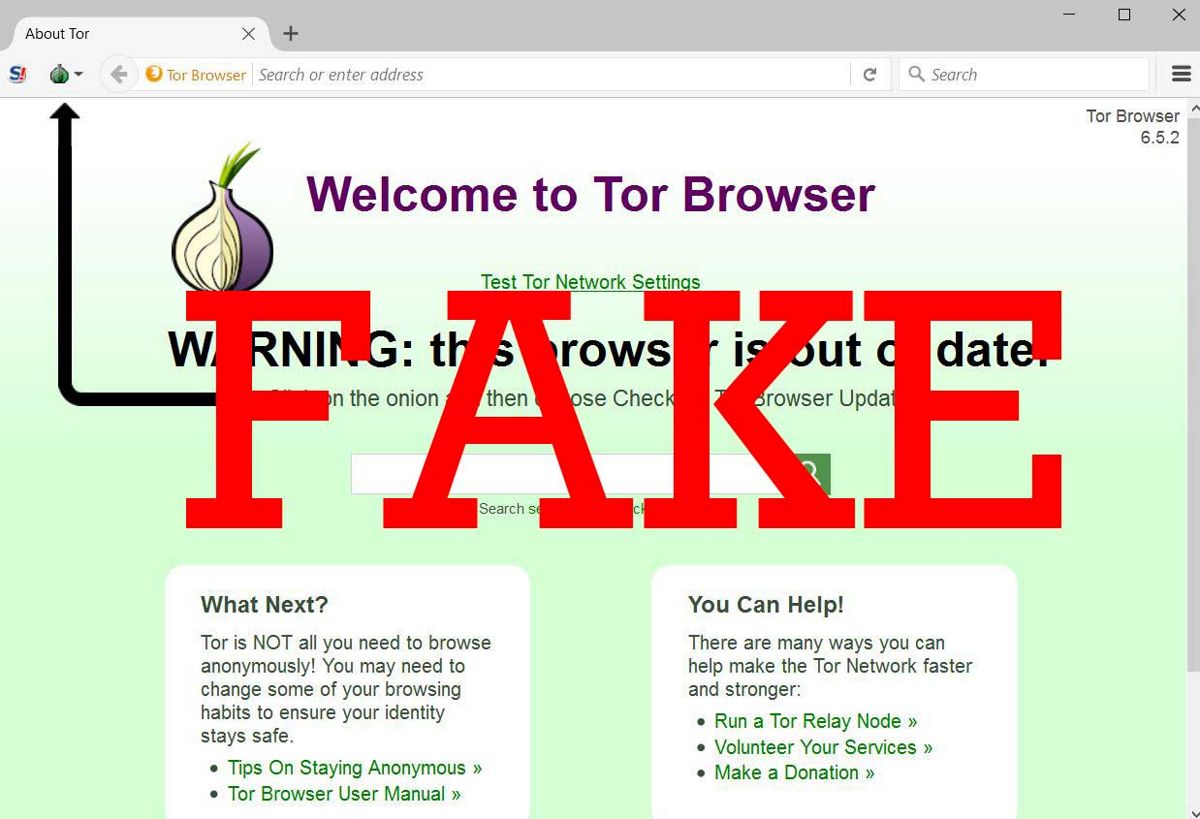

Il design dei siti è stato stilizzato come il sito ufficiale di Tor. Il primo sito mostrava una pagina di avviso sull’uso di una versione obsoleta del browser Tor e una proposta di installazione di un aggiornamento (dove il link fornito offre la compilazione con il software Trojan) e nel secondo il contenuto ripeteva la pagina da scaricare per il browser Tor.

È importante ricordare che la versione dannosa di Tor è stata configurata solo per Windows.

Dal 2017, il browser dannoso Tor è stato promosso in diversi forum in russo, in discussioni relative a darknet e criptovalute e non solo.

Per distribuire il browser su pastebin.com, sono state create molte pagine che sono ottimizzate per essere visualizzate nella parte superiore dei motori di ricerca su questioni relative a varie operazioni illegali, censura, nomi di politici famosi, ecc.

Le pagine che pubblicizzano una versione falsa del browser su pastebin.com sono state visualizzate più di 500 mila volte.

Il browser fittizio si basava sulla base di codici del Browser Tor versione 7.5 e, oltre alle funzionalità dannose incorporate, alle impostazioni dell’agente utente secondario, alla disabilitazione della verifica della firma digitale per i componenti aggiuntivi e al blocco del sistema di installazione degli aggiornamenti, era identico al browser Tor ufficiale.

L’inserimento dannoso è stato quello di collegare un controller di contenuto al normale plug-in HTTPS Everywhere (uno script script.js aggiuntivo è stato aggiunto a manifest.json). Le restanti modifiche sono state apportate a livello di impostazioni di configurazione e tutte le parti binarie sono state mantenute come nel browser ufficiale Tor.

Lo script integrato in HTTPS Everywhere, quando ogni pagina viene aperta, contatta il server di amministrazione, che restituisce il codice JavaScript che dovrebbe essere eseguito nel contesto della pagina corrente.

Il server di gestione ha funzionato come un servizio Tor nascosto. Attraverso l’esecuzione del codice JavaScript, gli aggressori possono organizzare l’intercettazione dei contenuti dei moduli Web, la sostituzione o l’occultamento di elementi arbitrari nelle pagine, la visualizzazione di messaggi fittizi, ecc.

Tuttavia, durante l’analisi del codice dannoso, è stato registrato solo il codice per sostituire i dettagli dei portafogli QIWI e Bitcoin nelle pagine di accettazione del pagamento su darknet. Nel corso dell’attività criminale, 4,8 Bitcoin che corrisponde a circa 40 mila dollari, sono stati trafugati.

Se vuoi sostenerci, puoi farlo acquistando qualsiasi cosa dai diversi link di affiliazione che abbiamo nel nostro sito o partendo da qui oppure alcune di queste distribuzioni GNU/Linux che sono disponibili sul nostro negozio online, quelle mancanti possono essere comunque richieste, e su cui trovi anche PC, NAS e il ns ServerOne. Se ti senti generoso, puoi anche donarmi solo 1€ o più se vuoi con PayPal e aiutarmi a continuare a pubblicare più contenuti come questo. Grazie!

Hai dubbi o problemi? Ti aiutiamo noi!

Se vuoi rimanere sempre aggiornato, iscriviti al nostro canale Telegram.Se vuoi ricevere supporto per qualsiasi dubbio o problema, iscriviti alla nostra community Facebook o gruppo Telegram.

Cosa ne pensi? Fateci sapere i vostri pensieri nei commenti qui sotto.

Ti piace quello che leggi? Per favore condividilo con gli altri.