Violato il protocollo di crittografia WPA2

By Marco Giannini Il protocollo di crittografia WPA2 usato per la protezione delle reti WiFi è stato bucato.

La vulnerabilità alla base di questo tipo di attacco è stata scoperta dal ricercatore Mathy Vanhoef del gruppo di ricerca imec-DistriNet dell’Università di Lovanio in Belgio.

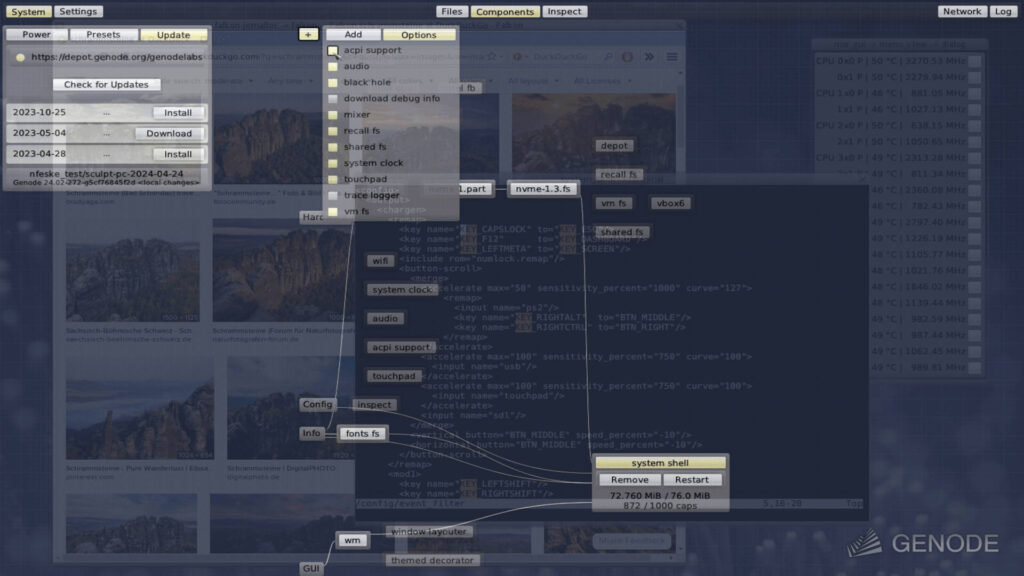

Sfruttando questa vulnerabilità nel protocollo WPA2 è possibile decifrare il traffico di rete, dirottare connessioni http e rubare le informazioni digitate nel browser.

Una dimostrazione di questo tipo di attacco, ribattezzato KRACK Attacks, è possibile vederla nel video che segue, realizzato sfruttando un sistema operativo Linux e un device Android, Come potete vedere è possibile rubare login e password di un sito internet all’insaputa della vittima dell’attacco

[youtube https://www.youtube.com/watch?v=Oh4WURZoR98]

Grazie a questo tipo di attacco non solo è possibile recuperare le credenziali di accesso (come e-mail e password) ma in generale tutti i dati o le informazioni trasmette possono essere decrittografati.

Inoltre, a seconda

A seconda del dispositivo utilizzato e dalla configurazione della rete è inoltre possibile decrittografare i dati inviati verso la vittima come ad esempio il contenuto di un sito web.

La vulnerabilità affligge dispositivi Android, Linux, Apple, Windows, OpenBSD, MediaTek, Linksys e altri, insomma tutti possono essere colpiti.

Il KRACK Attacks è particolarmente critico in presenza di wpa_supplicant 2.4 e versioni superiori rendendo banale intercettare e manipolare il traffico inviato da dispositivi Linux e Android che fanno uso di wpa_supplicant. Il client wpa_supplicant è un client WiFi comunemente utilizzato su Linux e Android (Android 6.0 e versioni superiori contengono questa vulnerabilità). Attualmente il 41% dei dispositivi Android è vulnerabile a questo variante di attacco.

Fortunatamente, stando a quanto si apprende, le patch per Linux saranno disponibili a breve, restano ovviamente scoperti i device Android che difficilmente verranno aggiornati dai produttori.

Il documento con la tecnica di attacco è stato presentato per la revisione già dallo scorso 19 Maggio 2017. Nel frattempo in questi mesi gli sviluppatori che hanno scoperto questo attacco hanno realizzato tecniche più semplici per effettuare questo tipo attacco. Questo significa che attaccare macOS e OpenBSD è significativamente più semplice di quanto discusso nel paper di ricerca.

Maggiori dettagli su questa vulnerabilità e sul KRACK Attacks li potete trovare sul sito https://www.krackattacks.com/

Altri dettagli arriveranno dalla Computer and Communications Security (CCS) 2017 che si terrà a Dallas il prossimo 1 Novembre 2017 dove verrà presentato il paper di ricerca https://acmccs.github.io/papers/

Se vuoi sostenerci, puoi farlo acquistando qualsiasi cosa dai diversi link di affiliazione che abbiamo nel nostro sito o partendo da qui oppure alcune di queste distribuzioni GNU/Linux che sono disponibili sul nostro negozio online, quelle mancanti possono essere comunque richieste, e su cui trovi anche PC, NAS e il ns ServerOne. Se ti senti generoso, puoi anche donarmi solo 1€ o più se vuoi con PayPal e aiutarmi a continuare a pubblicare più contenuti come questo. Grazie!

Hai dubbi o problemi? Ti aiutiamo noi!

Se vuoi rimanere sempre aggiornato, iscriviti al nostro canale Telegram.Se vuoi ricevere supporto per qualsiasi dubbio o problema, iscriviti alla nostra community Facebook o gruppo Telegram.

Cosa ne pensi? Fateci sapere i vostri pensieri nei commenti qui sotto.

Ti piace quello che leggi? Per favore condividilo con gli altri.